Da una ricerca condotta da Intel è emerso che ben il 97% degli utenti online non è in grado di identificare un attacco di phishing, soprattutto quando questo proviene, per esempio, da un collega di fiducia, per questo è importante l’argomento: Sicurezza delle email: come difenderti dalle minacce interne

Il tema della protezione dalle minacce veicolate attraverso le email interne, rappresenta oggi una sfida significativa per chi, come te, si occupa di sicurezza IT e la crescente popolarità di Microsoft 365, all’interno delle aziende, ha fatto emergere tutti i limiti dei tradizionali gateway di sicurezza per la posta elettronica.

Questi, infatti, essendo posti “davanti” e quindi “al di fuori” del mail server, che sia in cloud o on premise, non sono in grado di analizzare in alcun modo il traffico interno.

Come puoi fare quindi a difendere efficacemente i tuoi clienti?

Email: le minacce interne

Devi sapere che i phisher conoscono le loro vittime e agiscono in maniera subdola, studiando e creando email ingannevoli che assomigliano a qualsiasi altra mail che viene ricevuta di consueto.

Ma come fanno i cyber criminali a inviare delle email tanto personalizzate?

Innanzitutto, gli utenti che condividono interessi simili vengono catalogati in una determinata classe di appartenenza. In questo modo, ci sono buone possibilità che tutti coloro che fanno parte di quello specifico gruppo di utenti sia maggiormente sensibile a particolari attacchi informatici.

Questi attacchi diventano, se possibile, ancora più pericolosi quando il mittente è qualcuno che i tuoi clienti conoscono.

La realtà è che le minacce interne sul posto di lavoro sono purtroppo all’ordine del giorno e nonostante si tratti di attacchi più meno frequenti rispetto ai milioni di email di phishing “tradizionale” che vengono spedite ogni giorno, sono tra i più difficili da individuare.

Vi facciamo un esempio.

Mettiamo il caso che un dipendente dell’ufficio amministrativo di un tuo cliente riceva un’email dal suo capo in cui questi lo esorta a eseguire un bonifico con estrema urgenza sul conto di un fantomatico “fornitore”.

Cosa pensate che accadrebbe?

Con ogni probabilità il denaro verrebbe trasferito sul conto che in realtà appartiene al cyber criminale che in questo attacco ha assunto le “sembianze” del CEO o di un manager dell’azienda.

Si tratta di un attacco di Business Email Compromise coi fiocchi!

Quando si riceve un’email da un contatto conosciuto, con cui magari ci sono stati degli altri scambi di messaggi durante la giornata o nei giorni precedenti, il livello di allerta si abbassa automaticamente anche negli utenti più esperti.

Se pensate che queste siano fantasie, vi sbagliate!

I cyber criminali non conoscono confini e, per quanto voi possiate mettere in piedi diversi sistemi per proteggere i tuoi clienti, è difficile bloccare un criminal hacker che si finge un dipendente interno di un’azienda.

I finti addetti ai lavori, infatti, hanno il potere di scatenare il caos e provocare ingenti perdite finanziarie.

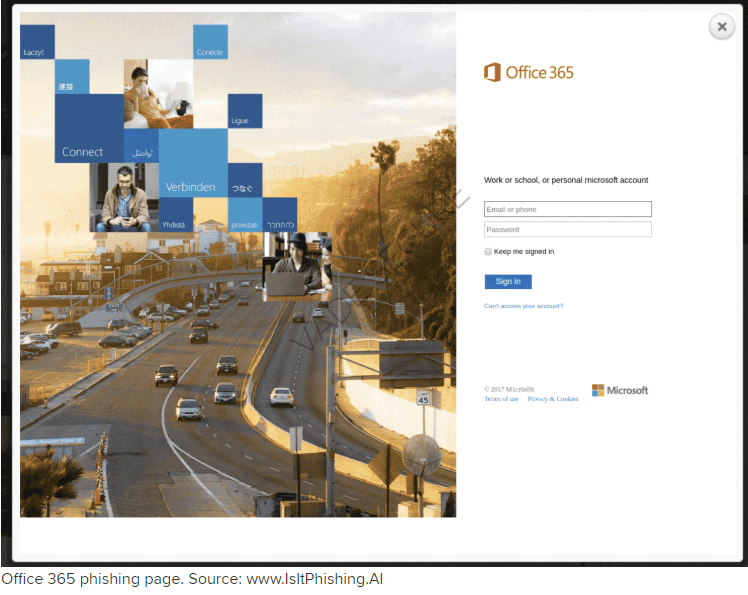

Ora vi mostriamo un’immagine e vi chiediamo: riuscite a stabilire con assoluta certezza se si tratta di una pagina reale?

Login di Office 365 contraffatta da Hacker

La vulnerabilità di Microsoft 365

L’immagine che hai appena visto illustra una semplice pagina di login di Microsoft 365. Mi correggo, una finta pagina di login!

Se dovesse succedere che l’utente esegua login con le sue vere credenziali, queste verrebbero violate e l’hacker ora potrebbe entrare nella sua casella di posta elettronica e inviare qualsiasi mail voglia ai colleghi del malcapitato.

In questo caso si tratterebbe di mail legittime tra colleghi all’interno di un sistema di posta elettronica reale.

Vi abbiamo già parlato dei punti forza e debolezza di Microsoft 365, vero?

Per quanto il sistema di Microsoft porti degli incredibili vantaggi , è estremamente vulnerabile agli attacchi email interni a un’azienda.

Sicurezza delle email: come difenderti dalle minacce interne

Tramite il nostro servizio G-Cloud Mail AI Protection che si avvale di Vade?

Vade è una piattaforma tecnologica all’avanguardia che offre un livello di sicurezza aggiuntivo alla tua suite in cloud Microsoft 365 utilizzata dal nostro servizio G-Cloud Mail AI Protection.

Al contrario dei tradizionali sistemi di protezione della posta, G-Cloud Mail AI Protection con l’ausilio di Vade non si trova “al di fuori” del sistema email, ma è completamente integrato in Microsoft 365. In questo modo può analizzare tutto il traffico email interno, proteggendo i tuoi clienti da truffe BEC e spear phishing.

Essendo integrato in Microsoft 365, non altera la user experience degli utenti sfruttando la stessa interfaccia e le stesse cartelle del sistema di posta in cloud di Microsoft.

Il servizio G-Cloud Mail AI Protection non è solo in grado di proteggere dalle minacce interne: usando la potenza di Vade che tramite l’intelligenza artificiale e l’auto-apprendimento e lavorando in sinergia con EOP (Exchange Online Protection) e ATP (Advanced Threat Protection) è in grado di rafforzare notevolmente le barriere difensive contro ogni tipo di minaccia email, anche quelle sconosciute.